Cybersécurité 2026 : les menaces émergentes et les stratégies de défense

Ransomwares, deepfakes, attaques supply chain : le paysage des menaces évolue rapidement. Stratégies de défense adaptées pour les entreprises africaines.

Lire la suiteDes produits sélectionnés par nos experts pour leur qualité et leur rapport prix/performance

Cosmetique

Cosmetique

Telephones & Tablettes

-37%

Telephones & Tablettes

-37%

Appareils Photo & Cameras

-17%

Appareils Photo & Cameras

-17%

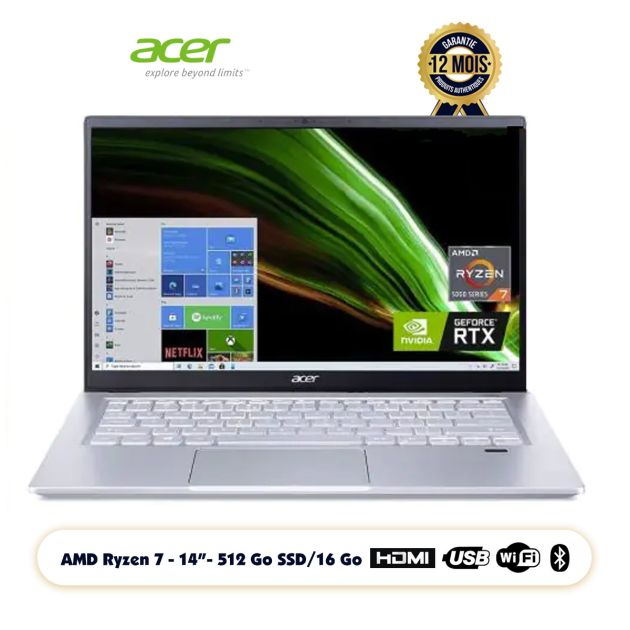

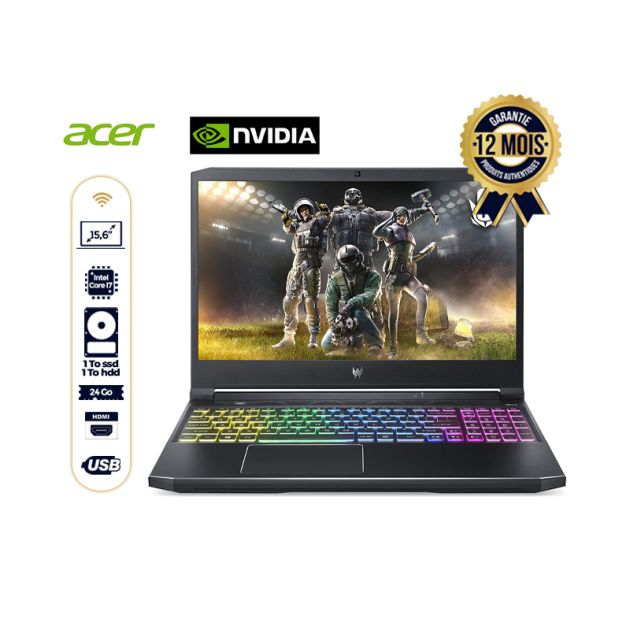

Ordinateurs Portables

-20%

Ordinateurs Portables

-20%

Securite & Surveillance

-16%

Securite & Surveillance

-16%

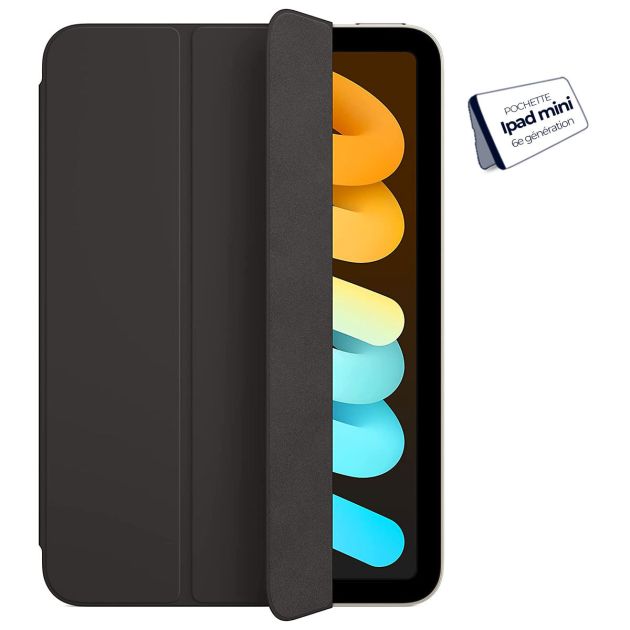

Accessoires Telephone

-16%

Accessoires Telephone

-16%

Peripheriques & Accessoires

-19%

Peripheriques & Accessoires

-19%

Accessoires Telephone

-8%

Accessoires Telephone

-8%

Telephones & Tablettes

-13%

Telephones & Tablettes

-13%

Appareils Photo & Cameras

-17%

Appareils Photo & Cameras

-17%

Ordinateurs de Bureau

-20%

Ordinateurs de Bureau

-20%

Ordinateurs Portables

-20%

Ordinateurs Portables

-20%

Ordinateurs Portables

-20%

Ordinateurs Portables

-20%

Ordinateurs Portables

-10%

Ordinateurs Portables

-10%

Accessoires Telephone

-11%

Accessoires Telephone

-11%

Telephones & Tablettes

-20%

Telephones & Tablettes

-20%

Telephones & Tablettes

-21%

Telephones & Tablettes

-21%

Reseau & Telecommunication

-15%

Reseau & Telecommunication

-15%

Ordinateurs Portables

-20%

Ordinateurs Portables

-20%

Reseau & Telecommunication

-23%

Reseau & Telecommunication

-23%

Accessoires Telephone

-17%

Accessoires Telephone

-17%

Appareils Photo & Cameras

-20%

Appareils Photo & Cameras

-20%

Securite & Surveillance

-14%

Securite & Surveillance

-14%

Accessoires Telephone

-36%

Accessoires Telephone

-36%

Appareils Photo & Cameras

-16%

Appareils Photo & Cameras

-16%

Appareils Photo & Cameras

-20%

Appareils Photo & Cameras

-20%

Reseau & Telecommunication

-26%

Reseau & Telecommunication

-26%

Televisions & Home Cinema

-23%

Televisions & Home Cinema

-23%

Peripheriques & Accessoires

-45%

Peripheriques & Accessoires

-45%

Accessoires Telephone

-17%

Accessoires Telephone

-17%

Securite & Surveillance

-13%

Securite & Surveillance

-13%

Reseau & Telecommunication

-29%

Reseau & Telecommunication

-29%

Telephones & Tablettes

-9%

Telephones & Tablettes

-9%

Accessoires Telephone

-31%

Accessoires Telephone

-31%

Ordinateurs Portables

-20%

Ordinateurs Portables

-20%

Securite & Surveillance

-37%

Securite & Surveillance

-37%

Accessoires Telephone

-22%

Accessoires Telephone

-22%

Reseau & Telecommunication

-55%

Reseau & Telecommunication

-55%

Ordinateurs Portables

-61%

Ordinateurs Portables

-61%

Televisions & Home Cinema

-16%

Televisions & Home Cinema

-16%

Securite & Surveillance

-16%

Securite & Surveillance

-16%

Securite & Surveillance

-14%

Securite & Surveillance

-14%

Telephones & Tablettes

-19%

Telephones & Tablettes

-19%

Appareils Photo & Cameras

-17%

Appareils Photo & Cameras

-17%

Ordinateurs Portables

-29%

Ordinateurs Portables

-29%

Telephones & Tablettes

-20%

Telephones & Tablettes

-20%

Televisions & Home Cinema

-18%

Televisions & Home Cinema

-18%

Reseau & Telecommunication

-12%

Reseau & Telecommunication

-12%

Appareils Photo & Cameras

-20%

Appareils Photo & Cameras

-20%

Ordinateurs Portables

-20%

Ordinateurs Portables

-20%

Reseau & Telecommunication

-18%

Reseau & Telecommunication

-18%

Telephones & Tablettes

-31%

Telephones & Tablettes

-31%

Appareils Photo & Cameras

-17%

Appareils Photo & Cameras

-17%

Peripheriques & Accessoires

-16%

Peripheriques & Accessoires

-16%

Telephones & Tablettes

-29%

Telephones & Tablettes

-29%

Accessoires Telephone

-8%

Accessoires Telephone

-8%

Accessoires Telephone

-14%

Accessoires Telephone

-14%

Ordinateurs Portables

-20%

Ordinateurs Portables

-20%

Telephones & Tablettes

-30%

Telephones & Tablettes

-30%

Securite & Surveillance

-13%

Securite & Surveillance

-13%

Accessoires Telephone

-12%

Accessoires Telephone

-12%

Securite & Surveillance

-15%

Securite & Surveillance

-15%

Securite & Surveillance

-12%

Securite & Surveillance

-12%

Accessoires Telephone

-15%

Accessoires Telephone

-15%

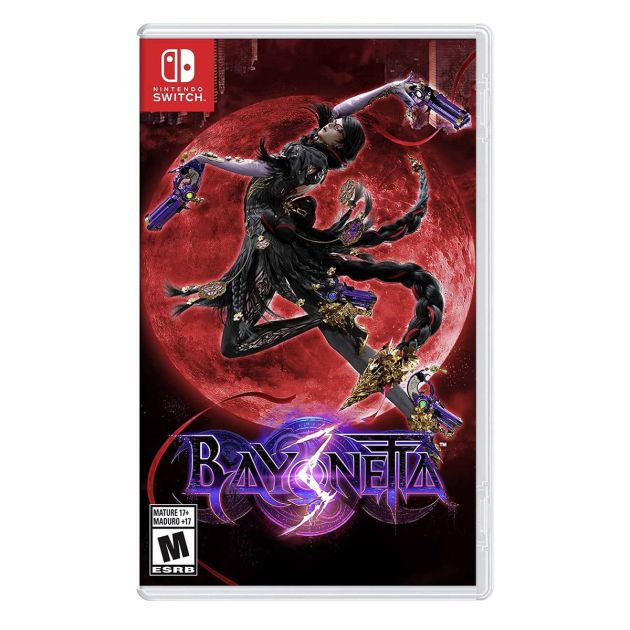

Gaming

-19%

Gaming

-19%

Appareils Photo & Cameras

-17%

Appareils Photo & Cameras

-17%

Securite & Surveillance

-15%

Securite & Surveillance

-15%

Securite & Surveillance

-16%

Securite & Surveillance

-16%

Accessoires Telephone

-17%

Accessoires Telephone

-17%

Ordinateurs Portables

-14%

Ordinateurs Portables

-14%

Appareils Photo & Cameras

-16%

Appareils Photo & Cameras

-16%

Telephones & Tablettes

-15%

Telephones & Tablettes

-15%

Reseau & Telecommunication

-25%

Reseau & Telecommunication

-25%

Appareils Photo & Cameras

-14%

Appareils Photo & Cameras

-14%

Ordinateurs Portables

-20%

Ordinateurs Portables

-20%

Accessoires Telephone

-18%

Accessoires Telephone

-18%

Appareils Photo & Cameras

-16%

Appareils Photo & Cameras

-16%

Telephones & Tablettes

-39%

Telephones & Tablettes

-39%

Accessoires Telephone

-19%

Accessoires Telephone

-19%

Telephones & Tablettes

-20%

Telephones & Tablettes

-20%

Appareils Photo & Cameras

-17%

Appareils Photo & Cameras

-17%

Securite & Surveillance

-15%

Securite & Surveillance

-15%

Appareils Photo & Cameras

-17%

Appareils Photo & Cameras

-17%

Gaming

-17%

Gaming

-17%

Accessoires Telephone

-12%

Accessoires Telephone

-12%

Peripheriques & Accessoires

-20%

Peripheriques & Accessoires

-20%

Securite & Surveillance

-13%

Securite & Surveillance

-13%

Securite & Surveillance

-15%

Securite & Surveillance

-15%

Appareils Photo & Cameras

-17%

Appareils Photo & Cameras

-17%

Securite & Surveillance

-16%

Securite & Surveillance

-16%

Accessoires Telephone

-18%

Accessoires Telephone

-18%

Securite & Surveillance

-14%

Securite & Surveillance

-14%

Securite & Surveillance

-16%

Securite & Surveillance

-16%

Accessoires Telephone

-26%

Accessoires Telephone

-26%

Reseau & Telecommunication

-29%

Reseau & Telecommunication

-29%

Accessoires Telephone

-9%

Accessoires Telephone

-9%

Ordinateurs Portables

-4%

Ordinateurs Portables

-4%

Ordinateurs Portables

-20%

Ordinateurs Portables

-20%

Reseau & Telecommunication

-20%

Reseau & Telecommunication

-20%

Reseau & Telecommunication

-8%

Reseau & Telecommunication

-8%

Accessoires Telephone

-19%

Accessoires Telephone

-19%

Accessoires Telephone

-17%

Accessoires Telephone

-17%

Accessoires Telephone

-18%

Accessoires Telephone

-18%

Reseau & Telecommunication

-14%

Reseau & Telecommunication

-14%

Telephones & Tablettes

-14%

Telephones & Tablettes

-14%

Appareils Photo & Cameras

-28%

Appareils Photo & Cameras

-28%

Securite & Surveillance

-15%

Securite & Surveillance

-15%

Accessoires Telephone

-16%

Accessoires Telephone

-16%

Gaming

-18%

Gaming

-18%

Ordinateurs Portables

-60%

Ordinateurs Portables

-60%

Reseau & Telecommunication

-26%

Reseau & Telecommunication

-26%

Accessoires Telephone

-16%

Accessoires Telephone

-16%

Gaming

Gaming

Televisions & Home Cinema

Televisions & Home Cinema

Securite & Surveillance

Securite & Surveillance

Accessoires Telephone

Accessoires Telephone

Accessoires Telephone

Accessoires Telephone

Appareils Photo & Cameras

Appareils Photo & Cameras

Appareils Photo & Cameras

Appareils Photo & Cameras

Ordinateurs Portables

Ordinateurs Portables

Securite & Surveillance

Securite & Surveillance

Securite & Surveillance

Securite & Surveillance

Reseau & Telecommunication

Reseau & Telecommunication

Securite & Surveillance

Securite & Surveillance

Explorez notre large gamme de produits et services

Actualités, conseils et astuces informatiques

réseau

réseau

Ransomwares, deepfakes, attaques supply chain : le paysage des menaces évolue rapidement. Stratégies de défense adaptées pour les entreprises africaines.

Lire la suite hébergement

hébergement

Le cloud souverain en Afrique prend de l'ampleur avec plus de 80 datacenters Tier III/IV. Enjeux de souveraineté des données.

Lire la suite web

web

Un site rapide convertit mieux. Découvrez les techniques avancées d'optimisation : Core Web Vitals, lazy loading, CDN et server-side rendering.

Lire la suite logiciel

logiciel

Flutter, React Native et Kotlin Multiplatform se disputent le marché du développement mobile cross-platform. Comparaison objective des trois frameworks.

Lire la suite intégration

intégration

Les plateformes d'intégration as a Service (iPaaS) révolutionnent la connexion entre applications. État des lieux et tendances pour 2026.

Lire la suite formation

formation

Les certifications réseau (CCNA, MikroTik, Fortinet) restent très demandées. L'automatisation et le SD-WAN deviennent des compétences différenciantes.

Lire la suite bases de données

bases de données

SQL ou NoSQL ? Le choix dépend de vos cas d'usage. Comparaison détaillée des forces et faiblesses de chaque approche pour guider votre décision.

Lire la suite intelligence artificielle

intelligence artificielle

L'IA révolutionne la cybersécurité : détection d'intrusion, analyse comportementale et réponse automatisée. Mais les cybercriminels utilisent aussi l'IA comme arme offensive.

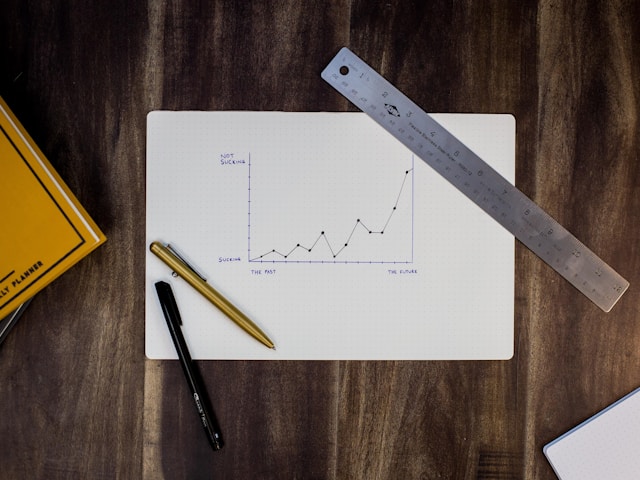

Lire la suite BI

BI

Les données ne parlent pas d'elles-mêmes. Le data storytelling transforme les chiffres en récits qui inspirent l'action et facilitent la prise de décision.

Lire la suite logiciel

logiciel

Les microservices ne sont pas une solution miracle. Retours d'expérience de grandes entreprises et bonnes pratiques pour éviter les pièges courants.

Lire la suite web

web

Les PWA combinent le meilleur du web et du mobile natif. En 2026, elles deviennent le choix privilégié des entreprises pour réduire les coûts de développement.

Lire la suite formation

formation

78% des utilisateurs n'exploitent que 15% d'Excel. Les tableaux croisés dynamiques, Power Query et les macros VBA transforment la productivité.

Lire la suite intégration

intégration

Migrer son ERP vers le cloud est un projet stratégique. Voici les clés pour réussir cette transition sans perturber vos opérations.

Lire la suite hébergement

hébergement

10 bonnes pratiques indispensables pour sécuriser votre serveur web : mises à jour, WAF, SSL, SSH, fail2ban, sauvegardes et monitoring.

Lire la suite réseau

réseau

Le SD-WAN optimise la connectivité multi-sites avec une gestion centralisée et intelligente du réseau. ROI et cas d'usage pour les entreprises africaines.

Lire la suite intelligence artificielle

intelligence artificielle

Le prompt engineering est devenu une compétence clé en entreprise. Techniques essentielles et applications concrètes pour tirer le meilleur des IA génératives.

Lire la suite BI

BI

Le self-service BI permet aux métiers de créer leurs propres rapports. Mais comment garantir la qualité des données et la gouvernance ?

Lire la suite bases de données

bases de données

La migration de bases de données est un projet critique. Découvrez les stratégies éprouvées et les pièges à éviter pour réussir votre migration.

Lire la suite réseau

réseau

Le modèle Zero Trust remplace la sécurité périmétrique traditionnelle. Guide pratique pour déployer cette approche dans votre organisation.

Lire la suite hébergement

hébergement

Mutualisé, VPS ou cloud ? Guide complet pour choisir la bonne solution d'hébergement web en Afrique.

Lire la suite BI

BI

L'IA transforme la BI : analyse augmentée, NLP pour interroger les données et détection automatique d'anomalies. La BI devient accessible à tous les métiers.

Lire la suite formation

formation

Le marché IT africain manque cruellement de talents. Cybersécurité, développement et IA sont les compétences les plus demandées.

Lire la suite intégration

intégration

L'approche API-first place les interfaces de programmation au cœur de la stratégie SI. Découvrez pourquoi cette approche révolutionne l'intégration d'entreprise.

Lire la suite intelligence artificielle

intelligence artificielle

L'IA transforme les PME africaines avec des chatbots, l'automatisation documentaire et l'analyse prédictive. Les entreprises qui investissent maintenant seront les leaders de demain.

Lire la suite logiciel

logiciel

Les plateformes low-code permettent de développer des applications 10x plus vite. Mais attention aux pièges : vendor lock-in, scalabilité et sécurité.

Lire la suite bases de données

bases de données

PostgreSQL 17 apporte des améliorations majeures en performance, sécurité et gestion des données JSON. Tour d'horizon des fonctionnalités clés pour les entreprises.

Lire la suite web

web

PHP 8.4 apporte des fonctionnalités attendues : property hooks, asymmetric visibility et améliorations du typage. Le langage confirme sa modernisation.

Lire la suiteDes engagements concrets qui font la différence au quotidien

L'expérience d'une équipe camerounaise qui intervient partout dans le monde sur vos défis IT.

Du lundi au samedi, appelez ou écrivez sur WhatsApp — on répond vite et on agit encore plus vite.

Commandez aujourd'hui, recevez sous 48h. On installe et on configure votre matériel gratuitement.

Chaque produit est garanti. Nous sélectionnons nos fournisseurs pour le meilleur rapport qualité/prix.

Gérez vos finances familiales simplement. Suivi des dépenses, revenus et objectifs d'épargne.

Accéder à l'application